[자료] 포렌식 이미지 샘플

http://hackingexposedcomputerforensicsblog.blogspot.kr/2014/03/daily-blog-277-sample-forensic-images.html Computer Forensics InfoSec Pro Guide 책 각 장의 이미지들 입니다. 실습용으로 사용

http://hackingexposedcomputerforensicsblog.blogspot.kr/2014/03/daily-blog-277-sample-forensic-images.html Computer Forensics InfoSec Pro Guide 책 각 장의 이미지들 입니다. 실습용으로 사용

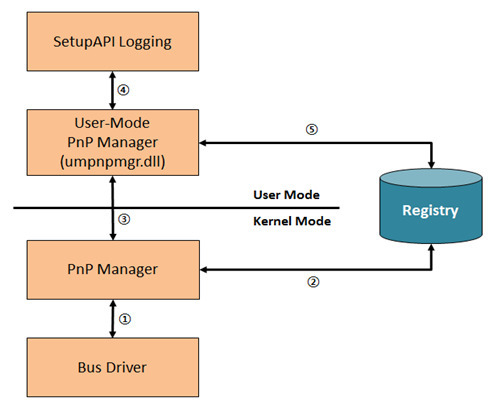

1.장치 인식 절차 USB를 컴퓨터에 꽂으면 [그림 1]의 일련의 절차를 거치게 된다.[그림 1] 장치 인식 절차 1. USB를 컴퓨터에 꽂았을 때 Bus driver는 PnP manager에게 Device descriptor(제조 사, 일련번호 등)를 보내 장치가 연결 됬음을 알린다. 2. 커널모드 PnP manager는 Device descriptor 정보를 기반으로 Device Class ID를 구 성한 후, 레지스트리에서 드라이버 가 설치되있는지 검색한다. 3. 드라이버가 설치되어 있다면 로드하고, 없을 경우 커널모드 PnP manager가 장치의 펌 웨어에 정보를 요청하고 전달받은 정보를 유저모드 PnP manager에게 전달한다. 4-1. 유저모드 PnP manager는 드라이버를 설치하고 레..

출처 : http://dirk-loss.de/python-tools.htm Python tools for penetration testersIf you are involved in vulnerability research, reverse engineering or penetration testing, I suggest to try out the Python programming language. It has a rich set of useful libraries and programs. This page lists some of them.Most of the listed tools are written in Python, others are just Python bindings for existing C..