[자료] sysmon windows event collectinon

https://github.com/MHaggis/sysmon-dfir https://community.rsa.com/community/products/netwitness/blog/2017/02/28/log-sysmon-6-windows-event-collection

https://github.com/MHaggis/sysmon-dfir https://community.rsa.com/community/products/netwitness/blog/2017/02/28/log-sysmon-6-windows-event-collection

http://sekirkity.com/browsergather-part-1-fileless-chrome-credential-extraction-with-powershell/ https://github.com/sekirkity/BrowserGather

http://www.slideshare.net/youngjunchang14/memory-forensics-with-volatilityhttp://acc.giro.or.kr/secu_view.asp?seq=22109

http://blog.opensecurityresearch.com/2014/05/acquiring-linux-memory-from-server-far.html 덤프하는 방법 설명 LiME는 덤프하면서 전송이 가능하고 안드로이드 메모리도 덤프 할 수 있다고..

다운로드 http://brimorlabs.blogspot.kr/2014/04/updates-to-windows-live-response-tool.html 배치파일 실행 후 사용자 이름의 폴더가 생성되고 그 안에 결과파일이 저장

https://www.youtube.com/user/DFIROnline/videoshttps://www.youtube.com/user/davisrichardg/featured 포렌식 강의

http://hackingexposedcomputerforensicsblog.blogspot.kr/2014/03/daily-blog-277-sample-forensic-images.html Computer Forensics InfoSec Pro Guide 책 각 장의 이미지들 입니다. 실습용으로 사용

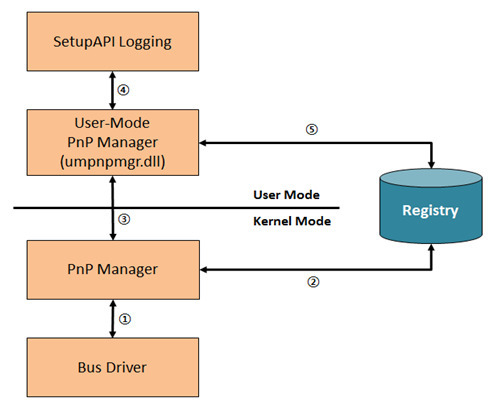

1.장치 인식 절차 USB를 컴퓨터에 꽂으면 [그림 1]의 일련의 절차를 거치게 된다.[그림 1] 장치 인식 절차 1. USB를 컴퓨터에 꽂았을 때 Bus driver는 PnP manager에게 Device descriptor(제조 사, 일련번호 등)를 보내 장치가 연결 됬음을 알린다. 2. 커널모드 PnP manager는 Device descriptor 정보를 기반으로 Device Class ID를 구 성한 후, 레지스트리에서 드라이버 가 설치되있는지 검색한다. 3. 드라이버가 설치되어 있다면 로드하고, 없을 경우 커널모드 PnP manager가 장치의 펌 웨어에 정보를 요청하고 전달받은 정보를 유저모드 PnP manager에게 전달한다. 4-1. 유저모드 PnP manager는 드라이버를 설치하고 레..