반응형

0. 들어가며

해당 글은 본인이 노션으로 작성해 공유한 AWS 보안 점검 및 설정 가이드의 내용을 티스토리에 옮긴 것입니다.

1. 관련 법령

2. 개요

- S3 버킷을 퍼블릭에 공개해 유저가 접근할 수 있도록 하는 경우 오브젝트에 대한 액세스 로그 생성 및 보관 필요

- 오브젝트 액세스 로그를 생성하기 위한 방법으로 CloudTrail과 S3를 활용할 수 있는데 AWS 도큐먼트는 CloudTrail을 활용한 방법을 권장

- [주의] CloudTrail을 활용해 S3 오브젝트 액세스 로그를 생성하는 경우 요금이 발생하므로 설정 전 면밀히 검토 필요

3. 취약점 판단 기준

- S3 오브젝트에 대한 액세스 로그를 생성하지 않거나, 액세스 로그를 1년 이상 보관하지 않는 경우 취약

- S3 오브젝트에 대한 액세스 로그를 생성하고, 액세스 로그를 1년 이상 보관하는 경우 취약하지 않음

4. 취약점 확인 방법

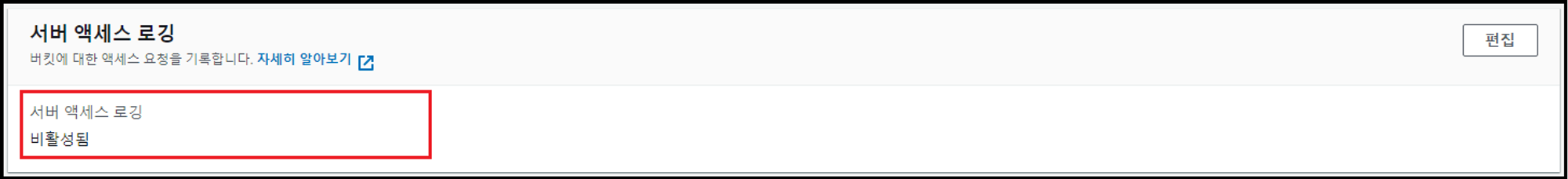

- 관리 콘솔에서 [S3] 검색 → 확인하고자 하는 버킷 선택 → [속성] 탭의 [서버 액세스 로깅] 메뉴에서 로깅 활성화 여부 확인

5. 취약점 조치 방법

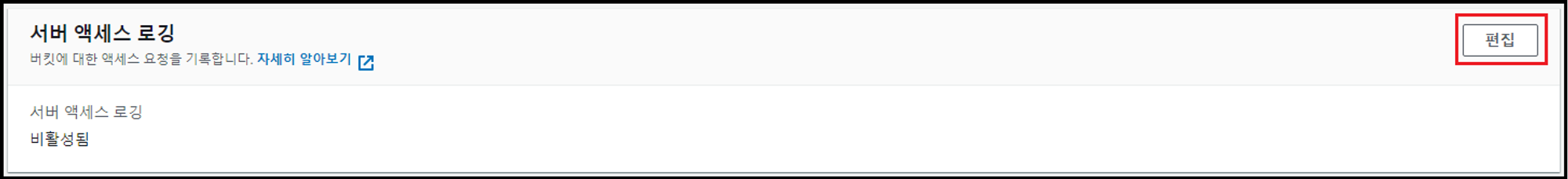

- [서버 액세스 로깅] 메뉴 [편집] 클릭

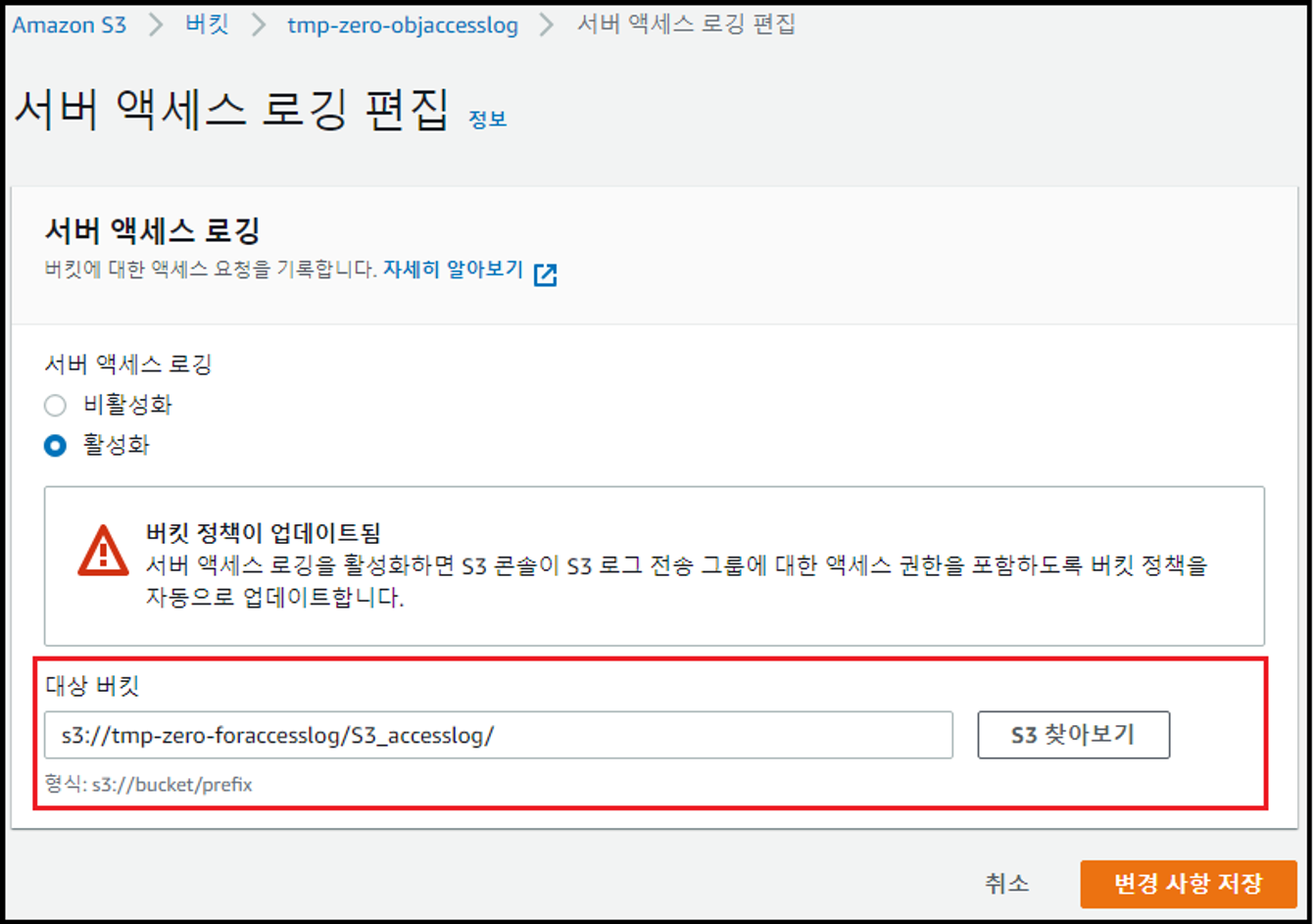

- 액세스 로그를 저장할 버킷 지정

- 액세스 로그 설정 활성화 여부 확인

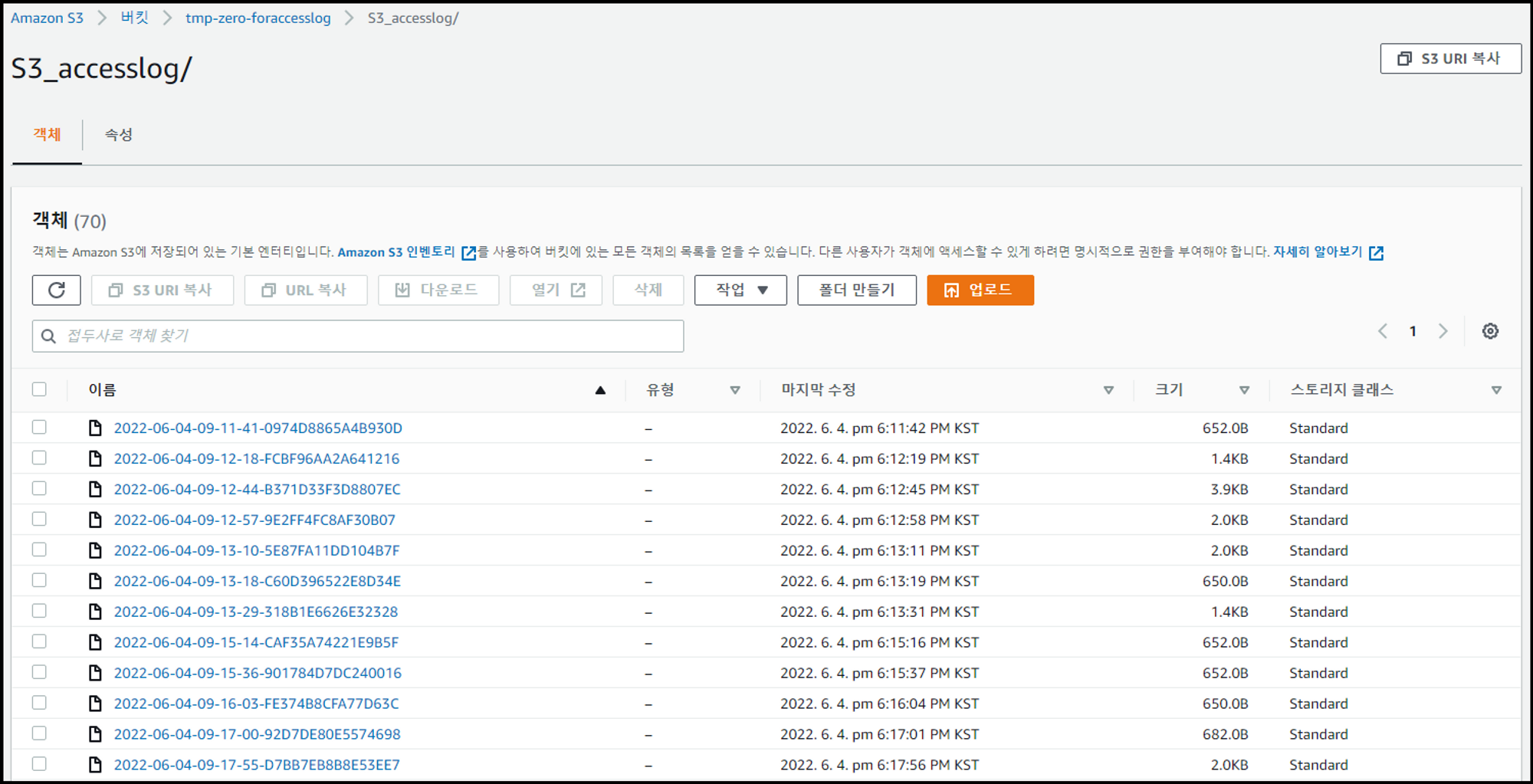

- 액세스 로그를 저장하는 버킷에서 로그 저장 여부 확인(실시간으로 로그가 저장되는 것은 아니고, 1시간 이내 확인 가능)

- notepad++ 등을 활용해 세부 로그 정보 확인 가능

6. 참고

반응형

'AWS' 카테고리의 다른 글

| AWS VPC Flow Log 설정 (0) | 2023.03.15 |

|---|---|

| AWS 관리 콘솔 로그인 이력 검토 (0) | 2023.03.15 |

| AWS S3 오브젝트 액세스 로깅 설정(CloudTrail 활용) (0) | 2023.03.15 |

| AWS CloudTrail 로그 저장을 위한 추적(Trails) 설정 (0) | 2023.03.15 |

| AWS KMS 키 수동 교체 (0) | 2023.03.15 |